Microsoft non invia aggiornamenti di sicurezza via email, attenzione alla finta patch che installa un virus

Ad intervalli piu’ o meno regolari Microsoft rilascia degli aggiornamenti necessari a rendere piu’ sicuro il pc con sistema operativo Windows. Questi update vanno a risolvere dei bugs (falle di sicurezza) che vengono via via scoperti tramite segnalazioni degli utenti o in seguito a diretti tentativi di hacking. Se state utilizzando il browser Internet Explorer per navigare su internet, potete avviare la procedura automatica di aggiornamento cliccando sul tasto Strumenti e poi selezionando Windows Update: la procedura e’ gratuita e consigliata. E’ altresi possibile rendere questo aggiornamento automatizzato, e la stessa possibilita’ viene offerta anche da altri browser alternativi (ad esempio Firefox).

Nessun sistema operativo si aggiorna tramite email, sarebbe troppo rischioso per l’utente. Il rischio e’ quello di ricevere finti aggiornamenti, che sfrutterebbero proprio un sistema operativo non ancora reso sicuro. La mail che circola in questi giorni vuole sfruttare proprio questa opportunita’, ossia spacciarsi per aggiornamento di Microsoft, mentre in realta’ quanto l’utente scaricherebbe un programma con ben altre intenzioni: recuperare delle password salvate nel computer per utilizzarle in futuri tentativi di truffa.

La segnalazione arriva da Websense Security Labs, che riporta anche un esempio di email truffa:

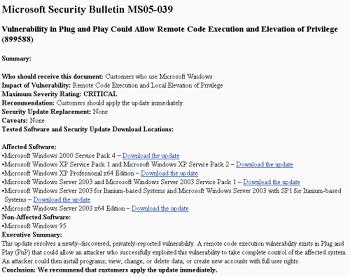

Microsoft Security Bulletin MS05-039

Vulnerability in Plug and Play Could Allow Remote Code Execution and Elevation of Privilege (899588)

Summary:

Who should receive this document: Customers who use Microsoft Windows

Impact of Vulnerability: Remote Code Execution and Local Elevation of Privilege

Maximum Severity Rating: CRITICAL

Recommendation: Customers should apply the update immediately.

Security Update Replacement: None

Caveats: None

Tested Software and Security Update Download Locations:

Affected Software:

• Microsoft Windows 2000 Service Pack 4 – Download the update

• Microsoft Windows XP Service Pack 1 and Microsoft Windows XP Service Pack 2 – Download the update

• Microsoft Windows XP Professional x64 Edition – Download the update

• Microsoft Windows Server 2003 and Microsoft Windows Server 2003 Service Pack 1 – Download the update

• Microsoft Windows Server 2003 for Itanium-based Systems and Microsoft Windows Server 2003 with SP1 for Itanium-based Systems – Download the update

• Microsoft Windows Server 2003 x64 Edition – Download the update

Non-Affected Software:

• Microsoft Windows 95

Executive Summary:

This update resolves a newly-discovered, privately-reported vulnerability. A remote code execution vulnerability exists in Plug and Play (PnP) that could allow an attacker who successfully exploited this vulnerability to take complete control of the affected system. An attacker could then install programs; view, change, or delete data; or create new accounts with full user rights.

Conclusion: We recommend that customers apply the update immediately.

© 2005 Microsoft Corporation. All rights reserved. Terms of Use | Trademarks | Privacy Statement

Uno screenshot della email:

Conclusioni

Microsoft non invia aggiornamenti tramite email.Consigli: tenere aggiornato il proprio computer tramite le patch ufficiali, da installare esclusivamente visitando i siti ufficiali; evitare di scaricare allegati tramite link da email: nel dubbio digitare direttamente l’indirizzo web (esempio: ), evitando quindi anche il click tramite link contenuto in email); dotarsi di programmi antivirus e firewall (molti sono gratis e ugualmente validi).

Per rimanere ad un buon livello di sicurezza non e’ necessario spendere soldi: gli aggiornamenti sono gratuiti e il buon senso non ha prezzo. [F.B – https://www.magnaromagna.it] – Fonte e screenshot: Websense